Das FBI gegen Apples iPhone-Sicherheit – Round 2. Und diesmal gewinnt Apple noch deutlicher. Gerichtsunterlagen zeigen, dass FBI-Forensik-Experten über zwei Wochen lang erfolglos versuchten, auf das iPhone 13 einer Washington-Post-Journalistin zuzugreifen. Der Grund: Der Lockdown-Modus war aktiviert. „Because the iPhone was in Lockdown mode, CART could not extract that device“, heißt es in den Dokumenten. CART steht für Computer Analysis Response Team – die Spezialeinheit des FBI für digitale Forensik. Mit anderen Worten: Die besten Tech-Experten der US-Bundespolizei konnten ein Consumer-iPhone nicht knacken, weil eine einzige Sicherheitseinstellung aktiviert war. Das ist ein bemerkenswerter Moment in der laufenden Debatte zwischen Privatsphäre und Strafverfolgung. Der Fall betrifft Hannah Natanson, eine Reporterin der Washington Post, deren Wohnung im Januar 2026 vom FBI durchsucht wurde. Die Behörde beschlagnahmte ihr iPhone, zwei MacBooks und eine Garmin-Uhr im Rahmen einer Untersuchung zu geleakten Pentagon-Daten. Während die Agenten eines der MacBooks entsperren konnten – sie drückten Natansons Fingerspitze auf den Touch-ID-Sensor –, scheiterten sie komplett am iPhone. Der Lockdown-Modus, den Apple 2022 mit iOS 16 einführte, erwies sich als unknackbar. Das wirft wichtige Fragen auf: Wie funktioniert dieser Modus? Sollte man ihn nutzen? Und was bedeutet das für die Balance zwischen Sicherheit und staatlicher Überwachung?

Der Fall: FBI-Razzia bei Washington-Post-Reporterin

Am 14. Januar 2026 durchsuchte das FBI die Wohnung von Hannah Natanson in Nord-Virginia. Natanson ist Reporterin bei der Washington Post und wurde 2022 mit dem Pulitzer-Preis ausgezeichnet für ihre Berichterstattung über den Sturm aufs Kapitol am 6. Januar 2021. Aktuell berichtet sie über Donald Trumps Umgestaltung der Bundesregierung. Die Razzia fand im Rahmen einer Untersuchung statt, bei der es um den Verdacht geht, dass klassifizierte Informationen an die Presse weitergegeben wurden. Die mutmaßliche Quelle: Aurelio Luis Perez-Lugones, ein 61-jähriger Regierungsauftragnehmer aus Maryland, der mittlerweile angeklagt ist – fünf Anklagepunkte wegen rechtswidriger Übermittlung und ein Anklagepunkt wegen rechtswidriger Aufbewahrung von nationalen Verteidigungsinformationen.

Natanson selbst wird nicht beschuldigt, ein Verbrechen begangen zu haben. Das FBI ermittelt gegen ihre Quelle, nicht gegen sie. Trotzdem durchsuchten Agenten ihre Wohnung und beschlagnahmten ihre Geräte – ein Vorgehen, das verfassungsrechtliche Fragen aufwirft. Der Privacy Protection Act von 1980 verbietet es eigentlich, Journalisten oder Redaktionen zu durchsuchen oder Material zu beschlagnahmen, es sei denn, der Journalist selbst wird verdächtigt, Straftaten im Zusammenhang mit dem Material begangen zu haben. Die Washington Post und Bürgerrechtsorganisationen argumentieren, dass die Razzia gegen dieses Gesetz verstößt und die Pressefreiheit bedroht, die im First Amendment der US-Verfassung geschützt ist.

Die Agenten beschlagnahmten mehrere Geräte: Ein iPhone 13 (im Besitz der Washington Post), zwei MacBook Pros (eines gehört der Post, eines Natanson persönlich) und eine Garmin-Uhr. Die Washington Post reichte sofort einen Antrag bei Gericht ein, der derzeit verhindert, dass das FBI die Geräte durchsuchen darf – aber das hielt die Behörde nicht davon ab, es zu versuchen. Und hier kommt der Lockdown-Modus ins Spiel.

Was ist der Lockdown-Modus und wie funktioniert er?

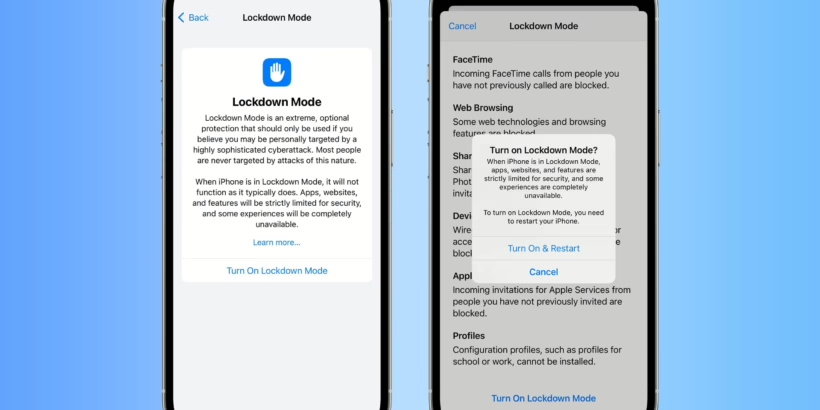

Der Lockdown-Modus ist eine Sicherheitsfunktion, die Apple im September 2022 mit iOS 16 einführte. Apple beschreibt ihn als „optionalen, extremen Schutz“ für „die sehr wenigen Personen, die aufgrund ihrer beruflichen Tätigkeit oder ihrer Stellung persönlich das Ziel hochentwickelter digitaler Bedrohungen sein könnten“. Mit anderen Worten: Der Modus ist für Journalisten, Aktivisten, Politiker und andere hochgefährdete Personen gedacht, die Ziel von staatlich finanzierter Spyware oder gezielten Cyberangriffen werden könnten.

Wenn der Lockdown-Modus aktiviert ist, deaktiviert das iPhone eine Vielzahl von Funktionen, um die Angriffsfläche zu minimieren. Die wichtigsten Einschränkungen sind: Nachrichten-Anhänge werden blockiert (außer bestimmte Bildformate), Links und Link-Previews funktionieren nicht. Eingehende FaceTime-Anrufe von unbekannten Nummern werden blockiert. Geteilte Fotoalben werden deaktiviert. Einige Web-Technologien wie Just-in-Time JavaScript-Kompilierung sind deaktiviert, was bestimmte Websites langsamer oder gar nicht funktionsfähig macht. Kabelgebundenes Zubehör und Verbindungen zu anderen Geräten sind gesperrt, wenn das iPhone gesperrt ist – das ist der Punkt, der das FBI ausgebremst hat.

Dieser letzte Punkt ist entscheidend. Viele digitale Forensik-Tools, die von Strafverfolgungsbehörden verwendet werden – darunter Produkte von Cellebrite und Grayshift –, basieren auf physischen Verbindungen zum Gerät. Sie nutzen spezielle Hardware, die über den Lightning- oder USB-C-Port mit dem iPhone verbunden wird, um Daten zu extrahieren. Der Lockdown-Modus blockiert diese Verbindungen komplett, wenn das Gerät gesperrt ist. Das iPhone muss entsperrt sein, damit externes Zubehör funktioniert. Und ohne Passcode oder biometrische Entsperrung bleibt das Gerät verschlossen.

FBI konnte MacBook knacken, aber nicht das iPhone

Interessanterweise hatte das FBI bei anderen Geräten mehr Erfolg. Laut Gerichtsunterlagen konnten die Agenten ein MacBook Pro der Washington Post entsperren, indem sie Natansons Fingerspitze auf den Touch-ID-Sensor drückten. Das war laut Durchsuchungsbefehl zulässig – ein Gerichtsbeschluss von 2024 erlaubt es der Polizei, Verdächtige zu zwingen, ihre Geräte mit biometrischen Daten zu entsperren, aber nicht, Passwörter preiszugeben. Natanson hatte den Agenten gesagt, dass sie keine biometrische Authentifizierung nutze, aber sie zwangen sie trotzdem, ihren Finger auf den Touch-ID-Sensor zu legen. Das MacBook entsperrte sich.

Mit ihrem persönlichen MacBook hatten die Agenten kein Glück – es war passwortgeschützt, und Natanson musste das Passwort nicht preisgeben. Beim iPhone ist nicht klar, ob Natanson Face ID oder Touch ID nutzte oder nur einen Passcode. Aber es spielt keine Rolle, denn der Lockdown-Modus verhindert, dass die Agenten überhaupt versuchen können, das Gerät mit Forensik-Tools zu entsperren oder Daten zu extrahieren. Die physische Barriere ist absolut.

Aus dem iPhone konnten die FBI-Experten nur minimale Daten gewinnen: Die Telefonnummer von der SIM-Karte, extrahiert mit automatisierten Tools. Aber die eigentlichen Inhalte – Nachrichten, E-Mails, Fotos, Apps, alles, was die Ermittler eigentlich wollten – blieben unerreichbar. Das zeigt, wie effektiv der Lockdown-Modus wirklich ist. Er blockiert nicht nur Angriffe von außen, sondern auch staatliche Behörden mit den fortschrittlichsten Forensik-Fähigkeiten der Welt.

Zwei Wochen Zeit – kein Durchbruch

Die Gerichtsdokumente, die das Scheitern des FBI dokumentieren, wurden am 30. Januar eingereicht – etwa zwei Wochen nach der Razzia am 14. Januar. Das bedeutet: Die FBI-Experten hatten mindestens zwei Wochen Zeit, um zu versuchen, den Lockdown-Modus zu umgehen, und sie scheiterten. Es ist unklar, ob sie danach weitere Techniken ausprobiert haben, aber der Fakt, dass sie nach zwei Wochen immer noch keinen Zugriff hatten, ist bemerkenswert. Das FBI hat Zugang zu den besten Forensik-Tools auf dem Markt. Sie arbeiten mit Firmen wie Cellebrite zusammen, die sich darauf spezialisiert haben, gesperrte Smartphones zu knacken. Trotzdem: Der Lockdown-Modus hielt stand.

Erinnerung an San Bernardino 2016: Apple vs. FBI

Diese Story erinnert an den berühmten Fall von San Bernardino aus den Jahren 2015/2016. Damals verlangte das FBI von Apple, eine spezielle Version von iOS zu entwickeln, die es ermöglichen würde, das iPhone 5c eines Terroristen zu entsperren, der einen Massenmord in San Bernardino, Kalifornien, verübt hatte. Apple weigerte sich und argumentierte, dass eine solche „Backdoor“ die Sicherheit aller iPhones gefährden würde. Der Fall ging bis vor Gericht, aber bevor ein Urteil gefällt werden konnte, fand das FBI einen dritten Weg, um das Gerät zu entsperren – wahrscheinlich mit Hilfe einer Sicherheitsfirma.

Seitdem hat sich viel getan. Apple hat die iPhone-Sicherheit massiv verbessert. Der Secure Enclave-Chip, stärkere Verschlüsselung, biometrische Authentifizierung und jetzt der Lockdown-Modus machen es extrem schwierig, iPhones ohne Zustimmung des Besitzers zu entsperren. Gleichzeitig haben auch Forensik-Firmen aufgerüstet. Cellebrite und Grayshift verkaufen Lösungen an Strafverfolgungsbehörden weltweit, die angeblich sogar die neuesten iPhones knacken können – allerdings nur unter bestimmten Bedingungen und oft nur, wenn das Gerät kürzlich entsperrt wurde oder bestimmte Schwachstellen ausgenutzt werden können.

Der Lockdown-Modus ändert das Spiel. Er schließt viele der Angriffsvektoren, die Forensik-Tools nutzen. Und dieser Fall zeigt: Es funktioniert. Selbst mit zwei Wochen Zeit und den besten Tools konnte das FBI nicht auf das Gerät zugreifen. Das ist ein Sieg für Apple und für Privatsphäre-Befürworter – aber auch ein Problem für Strafverfolgungsbehörden, die argumentieren, dass sie Zugang zu Beweisen brauchen, um Verbrechen aufzuklären.

Die Debatte: Privatsphäre vs. Sicherheit

Diese Situation wirft die alte Debatte zwischen Privatsphäre und Sicherheit erneut auf. Auf der einen Seite: Bürgerrechtler, Tech-Experten und Journalisten argumentieren, dass starke Verschlüsselung und Sicherheitsfeatures wie der Lockdown-Modus essentiell sind, um Privatsphäre zu schützen. In einer Zeit, in der autoritäre Regierungen weltweit Journalisten mit Spyware wie NSO Groups Pegasus angreifen, sind solche Schutzmaßnahmen lebensrettend. Pressefreiheit hängt davon ab, dass Journalisten vertrauliche Kommunikation mit Quellen führen können, ohne dass Regierungen mithören.

Auf der anderen Seite: Strafverfolgungsbehörden argumentieren, dass „Warrant-Proof“ Geräte – also Geräte, die selbst mit einem gültigen Durchsuchungsbefehl nicht durchsucht werden können – die Arbeit der Polizei unmöglich machen. Sie sagen, dass Kriminelle und Terroristen sich hinter starker Verschlüsselung verstecken und dass es einen Weg geben muss, auf Daten zuzugreifen, wenn ein Richter einen Durchsuchungsbefehl erlässt. In diesem Fall hatte das FBI einen Durchsuchungsbefehl. Ein Richter hatte entschieden, dass die Razzia gerechtfertigt war (obwohl das umstritten ist). Trotzdem konnten sie nicht auf die Daten zugreifen.

Die Frage ist: Ist das ein Problem oder ein Feature? Apple würde sagen: Feature. Der Lockdown-Modus funktioniert genau so, wie er soll – er schützt hochgefährdete Nutzer vor gezielten Angriffen. Dass er auch Strafverfolgungsbehörden blockiert, ist eine Nebenwirkung, aber keine, die Apple ändern will. Apple hat immer wieder betont, dass es keine Backdoors in seine Produkte einbauen wird, weil solche Backdoors unvermeidlich von böswilligen Akteuren ausgenutzt werden würden.

Verfassungsrechtliche Bedenken: Pressefreiheit in Gefahr?

Abseits der technischen Debatte gibt es hier ein größeres verfassungsrechtliches Problem. Die Razzia bei Hannah Natanson ist kontrovers, weil sie möglicherweise gegen den Privacy Protection Act von 1980 verstößt. Dieses Gesetz wurde nach einer Serie von Polizei-Razzien in Redaktionen in den 1970ern verabschiedet und soll Journalisten davor schützen, dass ihre Arbeitsmaterialien beschlagnahmt werden, es sei denn, sie selbst werden verdächtigt, Straftaten begangen zu haben. Natanson wird nicht beschuldigt, ein Verbrechen begangen zu haben. Das FBI ermittelt gegen ihre Quelle, nicht gegen sie.

Die Washington Post und Bürgerrechtsorganisationen wie die Reporters Committee for Freedom of the Press haben scharfe Kritik geübt. Matt Murray, Executive Editor der Washington Post, nannte die Razzia „extraordinary, aggressive action“ und sagte, sie werfe „profound questions around the constitutional protections for our work“ auf. Das First Amendment schützt die Pressefreiheit, und Teil davon ist das Recht von Journalisten, vertrauliche Quellen zu schützen. Wenn das FBI einfach in die Wohnungen von Reportern eindringen und ihre Geräte beschlagnahmen kann, hat das einen abschreckenden Effekt – Quellen werden sich zweimal überlegen, ob sie mit Journalisten sprechen, aus Angst, entdeckt zu werden.

In diesem speziellen Fall ist noch unklar, welche Geschichten aus den angeblichen Leaks resultierten. Natanson schrieb im Oktober 2024 einen Artikel, der Regierungsdokumente zitierte, wonach Venezuelas Präsident Nicolás Maduro Russland, China und Iran um militärische Hilfe gebeten habe. Im November schrieb sie eine Einschätzung über mögliche US-Militärschläge gegen Venezuela – allerdings scheint dieser Artikel nicht auf geleaktem Material zu basieren. Attorney General Pam Bondi beschrieb die Leaks als „significant national security implications“, aber Details sind rar. Das macht es schwierig zu beurteilen, ob die Razzia gerechtfertigt war oder ob es sich um politische Verfolgung handelt.

Solltest du den Lockdown-Modus nutzen?

Die große Frage für normale Nutzer: Sollte ich den Lockdown-Modus aktivieren? Apple selbst sagt: Nein, nicht für die meisten Leute. Der Modus ist für „the very few individuals“ gedacht, die Ziel hochentwickelter Angriffe sein könnten. Für die meisten iPhone-Nutzer sind die Einschränkungen des Lockdown-Modus zu groß. Viele Websites funktionieren nicht richtig, Nachrichten-Anhänge sind blockiert, geteilte Fotoalben sind weg. Das macht das iPhone weniger nützlich im Alltag.

Aber: Wenn du Journalist bist, Aktivist, Menschenrechtsverteidiger, Politiker oder in einem sensiblen Bereich arbeitest, wo du realistischerweise Ziel von staatlicher Überwachung oder Spyware werden könntest, dann ist der Lockdown-Modus absolut sinnvoll. Dieser Fall zeigt: Er funktioniert. Selbst das FBI mit seinen Ressourcen und Expertise konnte ihn nicht durchbrechen. Das ist ein starkes Statement für die Wirksamkeit des Features.

Für normale Nutzer gibt es andere Sicherheitsmaßnahmen, die weniger einschränkend sind: Advanced Data Protection für iCloud (End-to-End-Verschlüsselung für Backups), starke Passcodes statt einfacher PINs, Two-Factor Authentication aktivieren, regelmäßige Updates installieren. Diese Maßnahmen schützen vor den meisten Bedrohungen, ohne dass du auf Funktionen verzichten musst.

Aber wenn du wirklich paranoid sein musst – und manchmal ist Paranoia berechtigt –, dann ist der Lockdown-Modus da. Er ist kostenlos, in iOS 16 und höher verfügbar, und du kannst ihn jederzeit ein- und ausschalten. In Settings → Privacy & Security → Lockdown Mode kannst du ihn aktivieren. Das iPhone startet neu, und danach läuft es im Hochsicherheitsmodus. Es ist nicht bequem, aber es ist sicher.

Apples Position: Keine Backdoors, niemals

Für Apple ist dieser Fall wahrscheinlich eine gemischte Sache. Einerseits ist es gute PR: iPhones sind so sicher, dass selbst das FBI sie nicht knacken kann. Das stärkt Apples Reputation als Verfechter der Privatsphäre und könnte Verkäufe bei sicherheitsbewussten Nutzern ankurbeln. Andererseits: Apple ist gerade dabei, sich politisch neu zu positionieren. Tim Cook hat in den letzten Jahren versucht, die Beziehungen zur US-Regierung zu verbessern, besonders zur aktuellen Administration. Was würde passieren, wenn Donald Trump auf Truth Social twittert und verlangt, dass Apple den Lockdown-Modus entfernt oder eine Backdoor einbaut?

Bisher hat Apple bei seiner Position gehalten: Keine Backdoors. Niemals. Die Argumentation: Wenn es eine Backdoor für das FBI gibt, dann gibt es eine Backdoor für chinesische Hacker, russische Geheimdienste, Kriminelle. Es ist unmöglich, eine Backdoor zu bauen, die nur die „Guten“ nutzen können. Kryptografie-Experten sind sich da einig: Sichere Verschlüsselung ist alles oder nichts. Entweder ist es sicher, oder es ist nicht sicher. Es gibt keinen Mittelweg.

Apple hat beim San-Bernardino-Fall 2016 massiven öffentlichen und politischen Druck ausgehalten und seine Prinzipien nicht aufgegeben. Damals unterstützte die Tech-Community Apple überwiegend. Ob das heute noch so wäre, in einem politisch aufgeheizteren Klima, ist unklar. Aber dieser Fall zeigt: Die Technologie, die Apple gebaut hat, funktioniert. Der Lockdown-Modus ist unknackbar, zumindest mit aktuellen Methoden. Das ist ein Fakt, und das FBI muss damit leben.

Fazit: Ein Sieg für Privatsphäre, aber die Debatte geht weiter

Der Fall von Hannah Natanson und ihrem unknackbaren iPhone ist ein wichtiger Moment in der laufenden Debatte über Verschlüsselung, Privatsphäre und staatliche Überwachung. Es ist der erste dokumentierte Fall, in dem öffentlich bestätigt wurde, dass der Lockdown-Modus selbst für das FBI unüberwindbar ist. Das ist ein großer Gewinn für Apple und für Nutzer, die Wert auf Privatsphäre legen. Es zeigt, dass Consumer-Technologie tatsächlich stark genug sein kann, um staatliche Akteure zu blockieren – nicht nur in der Theorie, sondern in der Praxis.

Gleichzeitig wirft der Fall ernste Fragen über Pressefreiheit auf. Die Razzia bei einer Journalistin, die nicht selbst verdächtigt wird, ein Verbrechen begangen zu haben, ist ein beunruhigender Präzedenzfall. Wenn Strafverfolgungsbehörden Journalisten als Werkzeug nutzen können, um an ihre Quellen zu kommen, wird das einen abschreckenden Effekt auf investigativen Journalismus haben. Quellen werden schweigen aus Angst, entdeckt zu werden. Journalisten werden vorsichtiger sein, kritische Geschichten zu veröffentlichen. Das ist gefährlich für eine funktionierende Demokratie.

Für iPhone-Nutzer ist die Lektion klar: Der Lockdown-Modus funktioniert. Wenn du zu der kleinen Gruppe von Menschen gehörst, die wirklich hochentwickelte Bedrohungen fürchten müssen – Journalisten, Aktivisten, Politiker, Dissidenten –, dann solltest du ihn in Betracht ziehen. Ja, er macht dein iPhone weniger bequem. Aber er macht es auch unknackbar, selbst für die mächtigsten Behörden der Welt. Das ist ein mächtiges Werkzeug. Nutze es weise.