Die Generalstaatsanwaltschaft Frankfurt am Main und das Bundeskriminalamt haben gemeinsam mit Strafverfolgungsbehörden aus 21 Ländern einen weiteren Schlag gegen die DDoS-Kriminalität geführt. Im Rahmen der Operation PowerOFF wurden 53 Domains von sogenannten Stresserdiensten beschlagnahmt und vier Personen festgenommen. Ein deutscher Staatsbürger sitzt in Thailand in Haft. Ihm wird vorgeworfen, die beiden weltweit größten Stresserdienste Fluxstress und Netdowner betrieben zu haben. In Polen nahmen die Behörden drei weitere mutmaßliche Tatbeteiligte fest. Die koordinierte Aktion fand am 13. April 2026 statt und wurde von Europol unterstützt. Insgesamt wurden über 150 Maßnahmen gegen inkriminierte Infrastrukturen vollzogen. Die deutschen Behörden kontaktieren nun mehr als 50.000 Nutzer der abgeschalteten Dienste und machen sie auf die mögliche Strafbarkeit ihrer Handlungen aufmerksam.

Was sind Stresserdienste und wie funktionieren sie?

Stresserdienste sind kommerzielle Plattformen, die Distributed-Denial-of-Service-Angriffe als bezahlbare Dienstleistung anbieten. Das Geschäftsmodell ist simpel: Nutzer geben eine Ziel-IP-Adresse ein, wählen die Art des Angriffs und dessen Dauer aus und bezahlen eine Gebühr. Der Dienst überflutet dann das Zielsystem mit massivem Datenverkehr, bis dieses zusammenbricht. Websites, Onlineshops oder ganze Firmennetze werden dadurch lahmgelegt. Die Angriffe erfordern keinerlei technische Kenntnisse. Selbst Jugendliche ohne Programmierkenntnisse können solche Dienste nutzen.

Die Plattformen tarnen sich häufig als legitime Stress-Test-Tools für Netzwerkadministratoren. Tatsächlich werden sie überwiegend für kriminelle Zwecke missbraucht. Die Preise sind niedrig. Schon für zehn Euro lassen sich einfache Angriffe buchen. Professionellere Dienste mit größerer Schlagkraft kosten mehr, bleiben aber im Bereich von wenigen hundert Euro pro Monat. Das macht DDoS-Angriffe für eine breite Masse zugänglich. Opfer sind Unternehmen, Behörden, Schulen, Gaming-Plattformen und Privatpersonen. Die wirtschaftlichen Schäden können erheblich sein, wenn Onlineshops ausfallen oder kritische Infrastruktur betroffen ist.

Deutscher in Thailand festgenommen

Im Zentrum der aktuellen Ermittlungen steht ein deutscher Staatsbürger, der sich im Ausland aufhält. Die deutschen Behörden werfen ihm vor, die beiden weltweit bedeutendsten Stresserdienste Fluxstress und Netdowner betrieben zu haben. Beide Plattformen gehörten zu den umsatzstärksten und technisch leistungsfähigsten Anbietern ihrer Art. Der Mann wurde in Thailand festgenommen. Die Zentralstelle zur Bekämpfung der Internetkriminalität in Frankfurt am Main hat gegen ihn Haftbefehl erlassen. Der Vorwurf lautet auf gewerbs- und bandenmäßiges Betreiben einer kriminellen Handelsplattform im Internet gemäß Paragraph 127 und 303b des Strafgesetzbuchs.

Paragraph 303b StGB regelt die Computersabotage. Wer vorsätzlich eine Datenverarbeitung stört, die für einen anderen von wesentlicher Bedeutung ist, macht sich strafbar. Bei gewerbsmäßigem oder bandenmäßigem Handeln drohen Freiheitsstrafen von sechs Monaten bis zu zehn Jahren. Der Betrieb von Stresserdiensten fällt eindeutig unter diesen Tatbestand. Die Plattformen ermöglichen massenhaft Computersabotage und werden kommerziell betrieben. Ob und wann der Festgenommene nach Deutschland ausgeliefert wird, ist noch unklar. Thailand hat mit Deutschland ein Auslieferungsabkommen, aber solche Verfahren können Monate oder Jahre dauern.

Drei Festnahmen in Polen

Parallel zu den Ermittlungen gegen den deutschen Hauptverdächtigen haben die polnischen Behörden in einem eigenen Verfahren zugeschlagen. Dort wurden zwei mutmaßliche Administratoren von Stresserdiensten und ein weiterer Tatbeteiligter festgenommen. Die genauen Details zu den polnischen Fällen sind noch nicht öffentlich. Administratoren betreiben die technische Infrastruktur der Dienste, pflegen die Server, verwalten Zahlungseingänge und kümmern sich um Kundensupport. Sie sind essentiell für den Betrieb solcher Plattformen. Ohne funktionierende Serverinfrastruktur gibt es keinen Dienst.

Die Festnahmen zeigen, dass die Strafverfolgungsbehörden nicht nur gegen Plattformbetreiber, sondern auch gegen die unterstützende Infrastruktur vorgehen. Wer Server hostet, Zahlungsabwicklung übernimmt oder technischen Support leistet, gerät ebenfalls ins Visier der Ermittler. Das erhöht das Risiko für alle Beteiligten und macht es schwieriger, solche Dienste dauerhaft am Laufen zu halten. Die polnischen Behörden arbeiten eng mit Europol und den deutschen Stellen zusammen. Polen ist ein wichtiger Knotenpunkt für Cyberkriminalität in Osteuropa, entsprechend aktiv sind dort die Ermittler.

53 Domains beschlagnahmt, 25 Durchsuchungen

Die Operation PowerOFF führte zur Beschlagnahme von 53 Domains. Diese Domains gehörten zu verschiedenen Stresserdiensten und wurden vom Netz genommen. Nutzer, die versuchen, diese Seiten aufzurufen, landen nun auf Hinweisseiten der Strafverfolgungsbehörden. Dort werden sie über die Illegalität solcher Dienste informiert. Zusätzlich wurden 25 Durchsuchungsbefehle vollstreckt. Die Durchsuchungen fanden in mehreren Ländern statt und richteten sich gegen Betreiber, Administratoren und Nutzer der Plattformen. Bei den Durchsuchungen wurden Server, Computer, Datenträger und andere Beweismittel sichergestellt.

Die beschlagnahmten Server enthalten riesige Datenmengen. Datenbanken mit Millionen von Nutzerkonten, Zahlungsinformationen, Angriffsstatistiken und Kommunikationsverläufe. Diese Daten sind die Grundlage für weitere Ermittlungen. Die Behörden können nachvollziehen, wer wann welches Ziel angegriffen hat, wie viel Geld geflossen ist und welche Schäden entstanden sind. Das ermöglicht gezielte Verfahren gegen Einzeltäter. Insgesamt wurden über 150 Maßnahmen gegen inkriminierte Infrastrukturen vollzogen. Dazu gehören nicht nur Beschlagnahmungen, sondern auch Sperrungen von Zahlungskanälen, Abschaltung von Servern und Löschung von Accounts.

Über 3 Millionen Nutzerkonten identifiziert

Seit Beginn der Operation PowerOFF im Jahr 2018 haben die beteiligten Strafverfolgungsbehörden Hinweise auf mehr als drei Millionen Nutzerkonten mit kriminellen Bezügen gewonnen. Das ist eine gewaltige Menge. Nicht alle diese Konten sind aktiv oder wurden für tatsächliche Angriffe genutzt. Viele registrieren sich aus Neugierde, andere testen kostenlose Versionen. Aber ein erheblicher Teil hat aktiv Angriffe gebucht und durchgeführt. Die Behörden werten die Daten systematisch aus und priorisieren die Fälle nach Schwere und Beweislage.

Die deutschen Behörden kontaktieren nun mehr als 50.000 Nutzer der abgeschalteten Dienste. Diese Nutzer erhalten Warnschreiben, in denen sie auf die mögliche Strafbarkeit ihrer Handlungen hingewiesen werden. Die Briefe und E-Mails dienen der Prävention. Viele Nutzer, insbesondere Jugendliche, sind sich der rechtlichen Konsequenzen nicht bewusst. Sie sehen DDoS-Angriffe als harmlosen Schabernack oder als Teil der Gaming-Kultur. Die Warnschreiben sollen deutlich machen, dass solche Handlungen keine Bagatelle sind, sondern Straftaten darstellen.

Präventive Maßnahmen gegen junge Täter

Die Operation PowerOFF setzt nicht nur auf Repression, sondern auch auf Prävention. Besonders junge Menschen sollen von cyberkriminellen Aktivitäten abgeschreckt werden. Studien zeigen, dass viele Nutzer von Stresserdiensten Teenager sind. Sie nutzen die Dienste, um Gaming-Konkurrenten offline zu werfen, Mitschüler zu ärgern oder einfach um zu sehen, ob es funktioniert. Die Hemmschwelle ist niedrig, weil keine direkten Opfer sichtbar sind und alles anonym wirkt. Genau diese Fehleinschätzung wollen die Behörden korrigieren.

Die Warnschreiben enthalten klare Informationen über die rechtlichen Konsequenzen. Computersabotage ist kein Kavaliersdelikt. Bei Verurteilung drohen Geld- oder Freiheitsstrafen. Wer wiederholt auffällig wird oder besonders schwere Schäden verursacht, kann zu mehrjährigen Haftstrafen verurteilt werden. Zudem können Schadensersatzforderungen der Opfer folgen. Ein DDoS-Angriff auf einen Onlineshop kann schnell Schäden im fünf- oder sechsstelligen Bereich verursachen. Diese Kosten können auf den Täter abgewälzt werden. Für Jugendliche kann das den finanziellen Ruin bedeuten.

Internationale Zusammenarbeit über 21 Länder

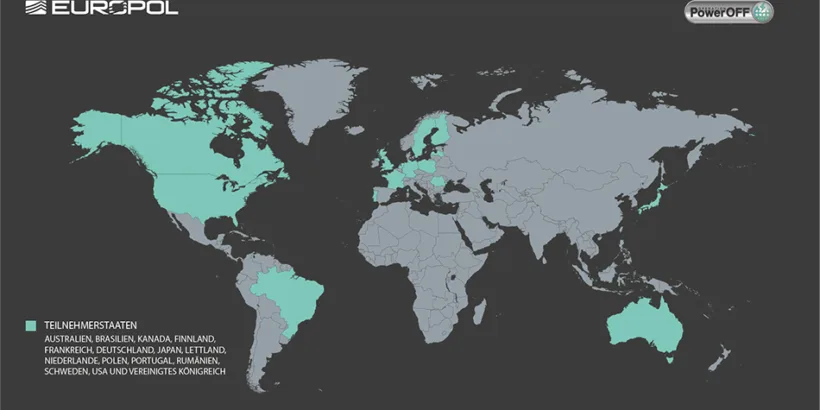

An der aktuellen Operation waren Strafverfolgungsbehörden aus 21 Ländern beteiligt. Dazu gehören Deutschland, Polen, Thailand, die USA, Großbritannien, Frankreich, die Niederlande, Australien, Brasilien, Japan, Schweden, Finnland, Kanada, Lettland, Portugal, Rumänien und weitere. Die Koordination lief über Europol, das Europäische Zentrum für Cyberkriminalität. Cyberkriminalität macht nicht an Grenzen halt. Täter sitzen in einem Land, Server stehen in einem zweiten, Opfer befinden sich in einem dritten. Ohne internationale Zusammenarbeit sind solche Fälle kaum zu verfolgen.

Die Operation PowerOFF ist ein Beispiel für funktionierende grenzüberschreitende Polizeiarbeit. Die beteiligten Behörden tauschen Informationen aus, koordinieren Zeitpunkte für Zugriffe und unterstützen sich gegenseitig bei Ermittlungen. Europol stellt technische Expertise zur Verfügung, betreibt Datenbanken und organisiert gemeinsame Einsatzwochen. Die aktuelle Aktion fand während einer solchen Einsatzwoche am 13. April 2026 statt. Mehrere Länder griffen zeitgleich zu, um zu verhindern, dass Betreiber gewarnt werden und Infrastruktur abschalten können.

Erfolge seit 2018

Die Operation PowerOFF läuft seit 2018. Seitdem wurden dutzende Stresserdienste abgeschaltet. Im Dezember 2024 gingen 27 Plattformen vom Netz, darunter bekannte Namen wie zdstresser.net, orbitalstress.net und starkstresser.net. Im Mai 2025 folgten weitere neun Domains. Die aktuelle Welle im April 2026 brachte 53 Domains. Insgesamt sind damit weit über 100 DDoS-Plattformen ausgeschaltet worden. Das hat messbare Auswirkungen. Studien zeigen, dass das weltweite DDoS-Angriffsvolumen nach den ersten Wellen der Operation um 20 bis 40 Prozent zurückging.

Allerdings ist der Kampf gegen Stresserdienste eine Sisyphusarbeit. Sobald eine Plattform abgeschaltet wird, tauchen neue auf. Die Betreiber lernen dazu, nutzen anonymere Hosting-Dienste, akzeptieren nur Kryptowährungen und verschleiern ihre Identitäten besser. Die Behörden müssen kontinuierlich am Ball bleiben. Die regelmäßigen Schläge gegen die Szene erhöhen aber das Risiko für Betreiber und schrecken potenzielle Nachahmer ab. Wer sieht, dass Betreiber in Thailand festgenommen werden, überlegt es sich zweimal, ob er selbst eine solche Plattform aufziehen will.

Technische Details der Angriffe

DDoS-Angriffe funktionieren durch Überlastung. Ein einzelner Computer kann eine Website nicht lahmlegen. Aber Tausende oder Millionen Computer, die gleichzeitig zugreifen, überfordern jeden Server. Stresserdienste nutzen Botnetze. Das sind Netzwerke aus kompromittierten Geräten. Router, IoT-Geräte, schlecht gesicherte Server, all das kann Teil eines Botnetzes werden. Die Besitzer merken oft nichts davon. Die Geräte laufen normal, werden aber im Hintergrund für Angriffe missbraucht. Ein großes Botnetz kann Datenraten von mehreren Terabit pro Sekunde erzeugen.

Die aktuelle Operation zielt nicht nur auf die Plattformen selbst, sondern auch auf die dahinterliegenden Botnetze. Das US-Justizministerium hat in diesem Zusammenhang vier IoT-Botnetze zerschlagen, die für Rekordangriffe mit bis zu 30 Terabit pro Sekunde verantwortlich waren. Diese Botnetze bestanden aus Millionen infizierter Heimgeräte. Die Opfer dieser Angriffe reichen von Schulen über Regierungsseiten bis zu Gaming-Plattformen und Unternehmen. DDoS-Angriffe sind nicht nur lästig, sie können existenzbedrohend sein. Ein mehrtägiger Ausfall kann Onlineshops in den Ruin treiben.

Rolle der Zentralstelle zur Bekämpfung der Internetkriminalität

In Deutschland ist die Zentralstelle zur Bekämpfung der Internetkriminalität federführend bei solchen Verfahren. Die ZIT ist Teil der Generalstaatsanwaltschaft Frankfurt am Main und spezialisiert auf Cybercrime. Sie koordiniert bundesweite Ermittlungen, arbeitet mit internationalen Partnern zusammen und baut Expertise in technisch komplexen Fällen auf. Die ZIT war auch bei anderen großen Cybercrime-Operationen federführend, etwa bei der Abschaltung der Darknet-Marktplätze Hydra und Kingdom Market oder bei der Zerschlagung des Krypto-Mixers ChipMixer.

Das Bundeskriminalamt unterstützt mit technischer Expertise und internationalen Kontakten. Das BKA betreibt eigene Cybercrime-Abteilungen, analysiert Schadsoftware, wertet beschlagnahmte Daten aus und führt verdeckte Ermittlungen im Darknet durch. Die Zusammenarbeit zwischen ZIT und BKA hat sich bewährt. Gemeinsam haben sie in den vergangenen Jahren mehrere spektakuläre Erfolge erzielt. Die Operation PowerOFF ist nur ein Beispiel von vielen. Die Behörden setzen zunehmend auf proaktive Strategien statt nur reaktiv auf Anzeigen zu reagieren.

Ausblick und Herausforderungen

Die Operation PowerOFF wird fortgesetzt. Die Behörden haben angekündigt, dass weitere Maßnahmen folgen werden. Die beschlagnahmten Daten liefern genug Material für Jahre an Ermittlungen. Gleichzeitig bleibt die Herausforderung bestehen, dass neue Dienste schnell nachwachsen. Die Nachfrage nach DDoS-Angriffen ist groß. Solange es zahlungswillige Kunden gibt, wird es Anbieter geben. Die Behörden können das Problem nicht vollständig lösen, aber sie können es eindämmen und die Risiken für Täter erhöhen.

Ein wichtiger Aspekt ist die Sensibilisierung der Öffentlichkeit. Viele Menschen wissen nicht, was DDoS-Angriffe sind oder wie sie funktionieren. Sie verstehen nicht, dass die Nutzung solcher Dienste illegal ist. Die präventiven Maßnahmen der Operation PowerOFF zielen genau darauf ab. Durch Aufklärung, Warnschreiben und öffentlichkeitswirksame Festnahmen soll deutlich gemacht werden, dass Cyberkriminalität kein abstraktes Problem ist, sondern reale Konsequenzen hat. Für Betreiber, für Nutzer und vor allem für Opfer.